Hệ thống phát hiện xâm nhập là gì?

Tìm hiểu Hệ thống phát hiện xâm nhập là gì.

Định nghĩa

Hệ thống phát hiện xâm nhập (IDS) là một công cụ. An ninh mạng giám sát lưu lượng mạng và thiết bị để tìm ra các hành động độc hại. Hoạt động đáng ngờ hoặc vi phạm chính sách bảo mật.

Hệ thống IDS có thể giúp tăng tốc và tự động phát hiện các mối đe dọa mạng bằng cách cảnh báo quản trị viên bảo mật về các mối đe dọa đã biết hoặc tiềm ẩn hoặc bằng cách gửi cảnh báo đến công cụ bảo mật trung tâm. Các công cụ bảo mật tập trung, chẳng hạn như hệ thống quản lý sự cố và thông tin bảo mật (SIEM), có thể kết hợp dữ liệu từ các nguồn khác để giúp các nhóm bảo mật xác định và ứng phó với các mối đe dọa mạng có thể thoát khỏi các biện pháp bảo mật khác.

Một số quy định nhất định, chẳng hạn như Tiêu chuẩn bảo mật thông tin ngành thẻ thanh toán (PCI-DSS), yêu cầu các tổ chức thực hiện các biện pháp phát hiện xâm nhập.

Hệ thống IDS không thể tự ngăn chặn các mối đe dọa bảo mật. Ngày nay, các khả năng của hệ thống IDS thường được tích hợp với Hệ thống ngăn chặn xâm nhập (IPS), có thể phát hiện các mối đe dọa bảo mật và tự động thực hiện các hành động phòng ngừa.

Hệ thống phát hiện xâm nhập hoạt động như thế nào?

IDS có thể là một ứng dụng phần mềm được cài đặt trên một điểm cuối hoặc một thiết bị phần cứng cụ thể được kết nối với mạng. Bất kể định dạng nào, IDS sử dụng một hoặc cả hai phương pháp phát hiện mối đe dọa chính: phát hiện dựa trên chữ ký hoặc phát hiện dựa trên bất thường.

Phát hiện dựa trên chữ ký

Phát hiện dựa trên chữ ký phân tích các gói mạng để tìm chữ ký tấn công. Chuỗi mã xuất hiện trong một chủng phần mềm độc hại cụ thể là một ví dụ về chữ ký tấn công.

Hệ thống IDS dựa trên chữ ký duy trì cơ sở dữ liệu chữ ký tấn công, được sử dụng để so sánh các gói mạng. Nếu một trong các gói gây ra sự ghép nối với một trong các chữ ký, Hệ thống IDS sẽ đánh dấu nó để đạt hiệu quả. Cơ sở dữ liệu chữ ký phải được cập nhật. Thông tin về mối đe dọa thường xuyên Khi các cuộc tấn công mạng mới xuất hiện và các cuộc tấn công hiện có phát triển, chúng có nhiều khả năng phát triển một cuộc tấn công mạng mới. Các cuộc tấn công mới, chưa được phân tích có thể trốn tránh các hệ thống IDS dựa trên chữ ký.

Phát hiện dựa trên bất thường

Các phương pháp phát hiện dựa trên bất thường sử dụng máy học để liên tục tạo và cải thiện các mô hình cơ bản của hoạt động mạng bình thường. Sau đó, nó so sánh hoạt động mạng với mô hình và xác định các sai lệch, chẳng hạn như các quy trình sử dụng nhiều băng thông hơn bình thường hoặc thiết bị mở cổng.

Vì bất kỳ hành vi bất thường nào được báo cáo, ID bất thường thường có thể phát hiện các cuộc tấn công mạng mới có thể trốn tránh việc phát hiện chữ ký. Ví dụ: ID dựa trên lỗi có thể phát hiện các lỗ hổng zero-day, là các cuộc tấn công khai thác lỗ hổng phần mềm trước khi các nhà phát triển phần mềm biết hoặc có thời gian để sửa chúng.

Tuy nhiên, IDS dựa trên rối loạn có thể có nhiều khả năng tạo ra kết quả dương tính giả. Ngay cả các hoạt động lành tính, chẳng hạn như người dùng được phép truy cập vào các tài nguyên mạng nhạy cảm lần đầu tiên, cũng có thể kích hoạt IDS dựa trên sự bất thường.

Các phương pháp phát hiện ít phổ biến hơn

Phát hiện dựa trên danh tiếng chặn lưu lượng truy cập từ địa chỉ IP và miền liên quan đến hoạt động độc hại hoặc đáng ngờ. Ví dụ: một cuộc tấn công từ chối dịch vụ (DoS) có thể được xác định bằng cách phát hiện một địa chỉ IP duy nhất thực hiện nhiều yêu cầu kết nối TCP đồng thời trong một khoảng thời gian ngắn.

Bất kể phương pháp nào, khi IDS phát hiện mối đe dọa tiềm ẩn hoặc vi phạm chính sách, IDS sẽ cảnh báo Nhóm Ứng phó Sự cố để tiến hành điều tra. IDS cũng lưu giữ nhật ký các sự kiện bảo mật. Hoặc trong nhật ký của riêng họ hoặc với một hồ sơ. Công cụ Quản lý thông tin và sự kiện bảo mật (SIEM) (xem 'IDS và các giải pháp bảo mật khác'). bên dưới) Các nhật ký sự kiện này có thể được sử dụng để cải thiện tiêu chí IDS, chẳng hạn như thêm chữ ký tấn công mới hoặc cập nhật mô hình hành vi mạng.

Các loại hệ thống chống xâm nhập

IDS được phân loại theo vị trí chúng được đặt trong hệ thống và loại hoạt động được giám sát.

Hệ thống NIDS được cài đặt tại các điểm chính trong mạng, thường là phía sau tường lửa ở chu vi của mạng, để có thể cảnh báo về bất kỳ lưu lượng nguy hiểm nào đi qua.

NIDS có thể được cài đặt trong mạng để phát hiện các mối đe dọa nội bộ hoặc tin tặc đã tấn công tài khoản người dùng. Ví dụ: NIDS có thể được cài đặt phía sau mỗi tường lửa nội bộ trong một mạng được phân đoạn để giám sát lưu lượng truy cập giữa các mạng con.

NIDS phân tích một bản sao của gói mạng chứ không phải bản thân gói. Bằng cách này, lưu lượng truy cập hợp pháp không phải đợi phân tích, nhưng NIDS vẫn có thể phát hiện và đánh dấu lưu lượng truy cập độc hại.

Hệ thống phát hiện xâm nhập máy chủ (HIDS) được cài đặt trên một điểm cuối cụ thể, chẳng hạn như máy tính xách tay, bộ định tuyến hoặc máy chủ. Nếu HIDS phát hiện ra một thay đổi, chẳng hạn như chỉnh sửa tệp nhật ký hoặc thay đổi cấu hình, nó sẽ cảnh báo cho nhóm bảo mật.

Các nhóm bảo mật thường sử dụng kết hợp hệ thống phát hiện xâm nhập dựa trên mạng và hệ thống phát hiện xâm nhập dựa trên máy chủ. Hệ thống NIDS giám sát lưu lượng giao thông tổng thể. HIDS có thể bổ sung khả năng bảo vệ cho các tài sản có giá trị cao. HIDS cũng có thể giúp phát hiện hoạt động độc hại từ các nút mạng bị xâm nhập, chẳng hạn như mã độc tống tiền, lây lan từ các thiết bị bị nhiễm.

IDS dựa trên giao thức (PIDS) giám sát các giao thức kết nối giữa các máy chủ và thiết bị khác nhau.

ID dựa trên giao thức ứng dụng (APID) hoạt động ở lớp ứng dụng để điều tra các giao thức dành riêng cho ứng dụng. API thường được triển khai giữa máy chủ web và cơ sở dữ liệu SQL để phát hiện chèn SQL.

Chiến lược tránh IDS

Mặc dù các giải pháp IDS có thể phát hiện nhiều mối đe dọa, nhưng tin tặc có thể tránh chúng. Các nhà cung cấp IDS đã phản ứng bằng cách cập nhật các giải pháp của họ để hỗ trợ các chiến lược này. Tuy nhiên, việc cập nhật các giải pháp này tạo ra sự cạnh tranh khốc liệt. Tin tặc và IDS luôn cố gắng theo kịp các đối thủ cạnh tranh của họ.

Một số chiến lược tránh IDS phổ biến bao gồm:

- Tấn công từ chối dịch vụ phân tán (DDoS): Đưa IDS ngoại tuyến bằng cách tấn công bằng lưu lượng truy cập độc hại rõ ràng từ nhiều nguồn. Khi tài nguyên IDS bị đe dọa áp đảo, tin tặc sẽ lẻn vào.

- Giả mạo: Giả mạo địa chỉ IP và bản ghi DNS để làm cho lưu lượng truy cập đến từ một nguồn đáng tin cậy.

- Tin tặc có thể ngăn IDS thu thập các gói đó và phát hiện các cuộc tấn công bằng cách trì hoãn các gói một cách chiến lược hoặc gửi các gói không theo thứ tự.

- Mã hóa: Sử dụng các giao thức mã hóa để bỏ qua IDS nếu IDS không có khóa giải mã tương ứng.

- Mệt mỏi của người vận hành: Cố ý tạo ra một số lượng lớn cảnh báo IDS để đánh lạc hướng nhóm ứng phó sự cố khỏi hoạt động thực tế.

IDS và các giải pháp bảo mật khác

IDS không phải là một công cụ độc lập, nhưng nó được thiết kế như một phần của hệ thống an ninh mạng toàn diện và thường được tích hợp với một hoặc nhiều giải pháp bảo mật sau.

IDS và SIEM (Quản lý sự cố và thông tin bảo mật)

Cảnh báo IDS thường được gửi đến hệ thống SIEM của tổ chức, hệ thống này có thể được tích hợp với cảnh báo và dữ liệu từ các công cụ bảo mật khác vào một bảng điều khiển tập trung duy nhất. Tích hợp IDS với SIEM cho phép các nhóm bảo mật tăng cường cảnh báo IDS với thông tin về mối đe dọa và dữ liệu từ các công cụ khác, lọc ra cảnh báo sai và ưu tiên các sự cố để khắc phục.

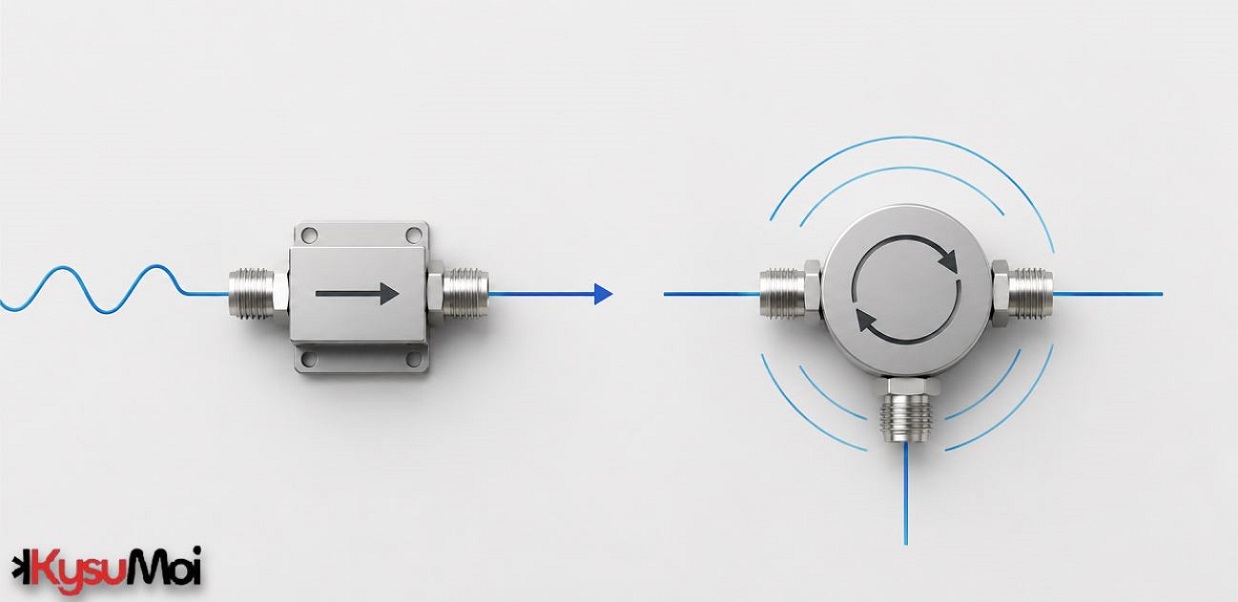

IDS và IPS (Hệ thống ngăn chặn xâm nhập)

Như đã đề cập ở trên, IPS giám sát lưu lượng mạng để tìm hoạt động đáng ngờ, chẳng hạn như IDS và chặn các mối đe dọa theo thời gian thực bằng cách tự động ngắt kết nối hoặc kích hoạt các công cụ bảo mật khác. Điều này có nghĩa là tất cả lưu lượng truy cập phải đi qua IPS trước khi nó có thể đến phần còn lại của mạng.

Một số tổ chức sử dụng IDS và IPS làm giải pháp riêng biệt. Thông thường, IDS và IPS được kết hợp thành một Hệ thống phát hiện và ngăn chặn xâm nhập (IDPS) duy nhất, thực hiện chức năng phát hiện xâm nhập. Ghi lại các cuộc xâm nhập, cảnh báo đội ngũ bảo mật và phản hồi tự động.

IDS và tường lửa

IDS và tường lửa bổ sung cho nhau. Tường lửa hướng ra bên ngoài mạng và hoạt động như một vách ngăn bằng cách sử dụng một bộ quy tắc được xác định trước để cho phép hoặc không cho phép lưu lượng truy cập. Một số loại tường lửa, đặc biệt là tường lửa thế hệ tiếp theo, có chức năng IDS và IPS tích hợp.