Trojan phần cứng hoặc mối đe dọa của các mạch độc hại

Khám phá cách Trojan phần cứng ẩn biến các thiết bị đáng tin cậy của bạn thành các mối đe dọa bảo mật thầm lặng.

Các cuộc tấn công che giấu phần cứng độc hại trong các mạch tích hợp có biệt danh là "Trojan phần cứng". Trojan horse thường được mô tả là phần mềm độc hại được tạo ra để trông hợp pháp.

Trojan phần cứng đã trở nên phổ biến và đáng lo ngại hơn trong những năm gần đây do sự gia tăng các cuộc tấn công như đánh cắp dữ liệu và chèn cửa hậu vào chuỗi cung ứng của ngành công nghiệp điện tử toàn cầu. Chúng đã được chứng minh là rất nguy hiểm và có khả năng sửa đổi hành vi của chip nhúng.

Phân loại và phát hiện phần cứng Trojan์

Trojan rất hiếm, vì chúng có thể được chèn vào bất kỳ đâu trong vi mạch. Ví dụ, một có thể nằm trong bộ xử lý của chip và cái kia trong nguồn điện.

Trojan có thể được triển khai ở các giai đoạn khác nhau trong vòng đời của chúng. Từ giai đoạn xem xét thông số kỹ thuật đến quá trình lắp ráp và đóng gói. Chúng cũng có các mục đích khác nhau khi kết hợp. Trên thực tế, một số Trojan sẽ cố gắng thay đổi hoạt động của chip, những người khác sẽ chọn giảm hiệu suất hoặc từ chối hoàn toàn các dịch vụ do chip cung cấp. Một số người sẽ chỉ thích rò rỉ thông tin.

Trojan thường bao gồm một phần tải trọng (nội dung của một mạch độc hại) và một phần kích hoạt (để kích hoạt một mạch độc hại).)

Điều khiến Trojan trở nên khó phát hiện là có nhiều loại cơ chế kích hoạt khác nhau từ Trojan này sang Trojan khác. Phát hiện phần cứng độc hại gần như có thể được coi là một loại kỹ thuật đảo ngược cho mục đích phát hiện. Các hành vi bất thường có thể ảnh hưởng đến hoạt động của mạch được theo dõi trong quá trình đánh giá hệ thống.

Đối phó với Trojan phần cứng์

Có hai cách để đối phó với trojan phần cứng. Phương pháp phản ứng và chủ động

Phương pháp phản ứng chủ yếu bao gồm tìm kiếm Trojan phần cứng, trước tiên nhận ra sự hiện diện của chúng trong hệ thống.

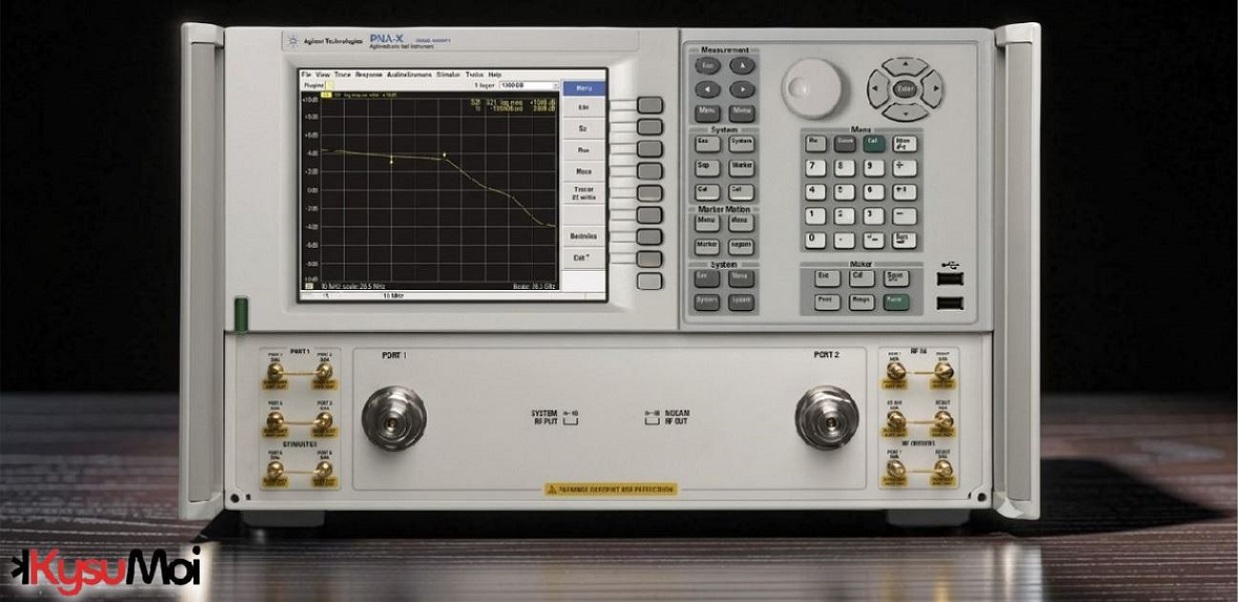

Phát hiện tương tự có thể được sử dụng để cố gắng tìm phần cứng độc hại trong hệ thống. Cho dù đó là tĩnh, ví dụ, bằng cách phát hiện các thành phần có thể nhìn thấy ẩn trên bảng mạch in hoặc trong bao bì, hoặc động bằng cách nhìn vào hoạt động điện từ của hệ thống hoặc các thông số vật lý khác để cố gắng phát hiện các hiện tượng bất ngờ.

Việc sử dụng các cảm biến cũng là một giải pháp phản ứng hiệu quả để tìm kiếm Trojan. Trên thực tế, khi Trojan được kích hoạt, hệ thống sẽ bắt đầu hoạt động sai, có thể gây hỏng và khiến nó không hoạt động bình thường. Cảm biến có thể được sử dụng như một cảnh báo để quan sát hoạt động đó bằng cách phát hiện những bất thường với trạng thái hoạt động bình thường.ิ

Một số Trojan phần cứng bao gồm sự kết hợp của các lỗ hổng phần cứng và phần mềm, khi kết hợp với nhau, có thể khai thác hệ thống. Phương pháp xác nhận phần cứng liên quan đến việc xác định một số bất biến hành vi cấp cao và nghiêm trọng và kiểm tra chúng trong quá trình hoạt động của mạch.

Mặc dù các phương pháp phát hiện Trojan phản ứng có hiệu quả, nhưng luôn cần thêm tin cậy, đó là lý do tại sao một số phương pháp chủ động đã được phát triển trong lĩnh vực bảo mật, vì chúng đặc biệt hiệu quả trong việc phát hiện các cuộc tấn công sắp tới.

Một trong những cách tiếp cận chủ động đang phát triển rõ ràng là học máy. Sử dụng các hệ thống máy tính có thể học hỏi và thích ứng mà không cần làm theo hướng dẫn rõ ràng là chìa khóa cho tương lai của các chủ đề, bao gồm cả việc phát hiện Trojan. Đôi khi rất khó để xác định chính xác phương pháp có thể áp dụng cho từng trường hợp. Machine learning có thể tạo ra các mô hình đa dạng và phức tạp và đưa ra quyết định dựa trên chúng.

Một phương pháp khác là bảo vệ CPU trực tiếp bằng cách giảm thiểu các lỗ hổng và cuộc tấn công nhằm thực thi mã hoặc tính toàn vẹn do lỗi mã phần mềm, hoạt động độc hại hoặc hiệu suất mong muốn bằng cách bỏ qua bảo mật. Loại tấn công này là duy nhất ở chỗ nó liên quan đến cả phần mềm và phần cứng. Đặt một lớp bảo vệ trong lớp phần cứng sẽ bảo vệ cả hai. Bằng cách hộ tống hoạt động của chương trình từng bước, phương pháp này có thể phát hiện hành vi không mong muốn của CPU, vì nó không phải là một phương pháp cụ thể cho một loại tấn công hoặc Trojan cụ thể. Do đó, nó có hiệu quả chống lại tất cả các loại tấn công và tất cả các loại Trojan sẽ cố gắng sửa đổi hành vi thực thi mã.

Phương pháp "mạch mã hóa" dựa trên quan sát rằng toàn bộ mạch tích hợp bao gồm hai phần khác nhau: tập thể và liên tục. Các phần tương ứng chứa thông tin và thanh ghi điều khiển, rất dễ nhớ trên bố cục IC do kích thước của chúng. Kẻ tấn công dễ dàng kết nối Trojan với trình tự hơn. Do đó, phương pháp này nhằm mục đích mã hóa và che tất cả các thanh ghi tuần tự bằng mã Boolean tuyến tính.